مقدمة

منذ وقت ليس ببعيد، Cybaze-Yoroi ZLAB اكتشف الباحث الأمني جديرة مشبوهة من مزيد من الدراسة للملف جافا سكريبت: هذه الخبيثة استخدام ملف جافا سكريبت مجموعة متنوعة من التقنيات لتهرب الكشف عن جميع المنتجات AV، في منصة فايروس توتال الشهيرة، ما مجموعه 58 المضادة حل الفيروس الذي لا يمكن لأحد أن كشف هذا الملف جافا سكريبت. ولذلك، فإننا عازمون على أن تكون تحليل أكثر عمقا، ومعرفة البرامج الضارة في النهاية كيفية استخدام التكنولوجيا.

التحليل الفني

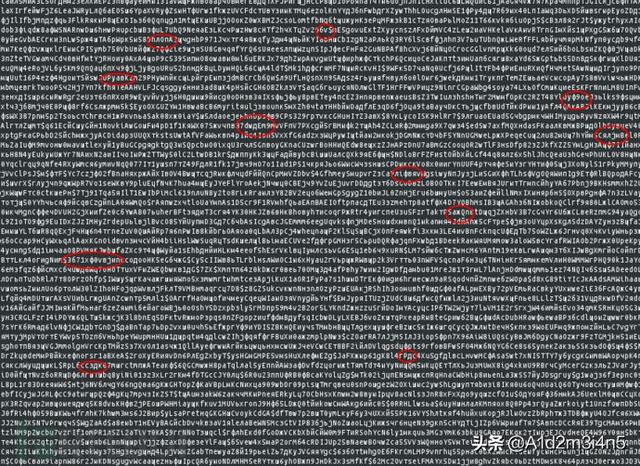

هذا الملف هو مطوري جافا سكريبت الخبيثة، ويندوز سيناريو مكونات النظام المضيف هو دعم الملف الافتراضي لتشغيل. وأن الملف احتل مساحة من ملف نصي المشترك إلى أن تكون أكبر من ذلك بكثير، والسيناريو هناك حوالي 1MB، للوهلة الأولى تقريبا مثل المحتوى النصي مشوه.

في لمحة محتويات النصي لا يكون له مكان مثيرة جدا للاهتمام: غير ASCII مجموعة الأحرف الرموز المستخدمة من قبل الجسم كله من السيناريو:

هذه الشخصيات / سلاسل يبدو أي منطق على الإطلاق، ولكن بعد تحليل دقيق، وجدنا أن هذه هي التكنولوجيا الأولى من مطوري البرمجيات الخبيثة تستخدم. أولا، استخدام ASCII وأحرف Unicode إلى مزيج يتألف من سلسلة طويلة، واستخدام هذا لاعلان الطابع المتغير طول. بعض الأماكن حتى تتصل الأحرف السيريلية:

Npsm3nxsKEBLQBnVWCوجميع أسماء المتغيرات لديها ميزة، يمكنك رؤية أسماء متغير بعد "_" الطابع أمام محتويات شخصية لا نستطيع أن نرى، لذلك نحن تكهن بأن المهاجمين استخدام بادئة المشتركة عندما تقوم بتعريف جميع المتغيرات . يمكننا أن نرى المتغيرات كما هو موضح أدناه:

فار = _0x5e24وتتمثل الخطوة الأولى للتعامل مع هذه الرموز تنعيم، وشخصيات أخرى لتحل محل في التعليمات البرمجية هذه المتغيرات بادئة أكثر قابلية للقراءة. وكانت النتائج على النحو التالي:

فار A_0x5e24 =